أمن أنظمة Apple الأساسية

- مرحبًا

- مقدمة عن أمن أنظمة Apple الأساسية

-

- نظرة عامة على أمن الأنظمة

- أمن وحدة تخزين النظام

- تحديثات البرامج الآمنة

- تكامل نظام التشغيل

- تنشيط اتصالات البيانات بشكل آمن

- التحقق من الملحقات

- BlastDoor للرسائل والمعرفات

- أمن نمط المنع

- أمن الأنظمة لـ watchOS

- الإنشاء العشوائي للأرقام

- جهاز الأبحاث الأمنية من Apple

-

- نظرة عامة على أمن الخدمات

- أمن مراسلة الشركات من Apple

- أمن فيس تايم

- المعجم

- سجل تاريخ مراجعة المستند

- حقوق النشر

أمن IPv6

توفر جميع أنظمة التشغيل من Apple دعم IPv6، وتنفذ عدة آليات لحماية خصوصية المستخدمين واستقرار حزمة الشبكات. عند استخدام التكوين التلقائي للعنوان عديم الحالة (SLAAC)، يتم إنشاء عناوين IPv6 لكل الواجهات بطريقة تساعد على منع أجهزة التعقب عبر الشبكات وفي الوقت نفسه تسمح بتجربة جيدة للمستخدم من خلال ضمان استقرار العنوان عند عدم حدوث أي تغييرات في الشبكة. تستند خوارزمية إنشاء العناوين إلى عناوين تم إنشاؤها بطريقة مشفرة وفقًا للمعيار RFC 3972، ويتم تحسينها بواسطة مُعدِّل خاص بالواجهة لضمان أن يكون للواجهات المختلفة أيضًا على الشبكة نفسها عناوين مختلفة في النهاية. علاوة على ذلك، يتم إنشاء العناوين المؤقتة بعمر مفضل يبلغ 24 ساعة، ويتم استخدامها افتراضيًا لأي اتصالات جديدة. واستنادًا إلى ميزة عنوان Wi-Fi الخاص المتوفرة في iOS 14 و iPadOS 14 و watchOS 7، يتم إنشاء عنوان رابط محلي فريد لكل شبكة Wi-Fi ينضم إليها الجهاز. ويتم دمج SSID الخاص بالشبكة كعنصر إضافي لإنشاء العنوان، على غرار معامِل Network_ID في RFC 7217. يستخدم هذا الأسلوب في iOS 14 و iPadOS 14 و watchOS 7.

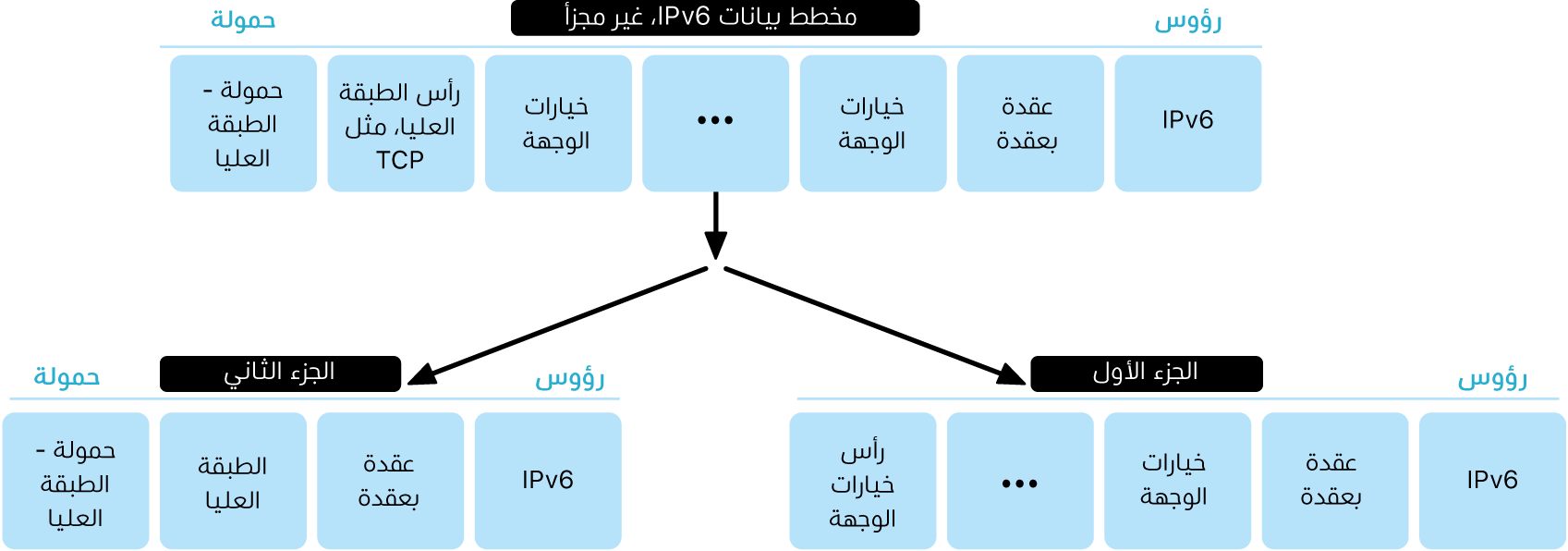

للحماية من الهجمات التي تستند إلى رؤوس امتداد IPv6 والتجزئة، تنفذ أجهزة Apple إجراءات الحماية المحددة في RFC 6980 و RFC 7112 و RFC 8021. من بين مقاييس أخرى، تمنع هذه الهجمات حيث لا يمكن العثور على رأس الطبقة العليا إلا في الجزء الثاني (كما هو موضح أدناه)، والذي بدوره يمكن أن يسبب غموضًا في ضوابط الأمن مثل فلاتر الحزم عديمة الحالة.

بالإضافة إلى ذلك، للمساعدة على ضمان موثوقية حزمة IPv6 لأنظمة تشغيل Apple، تفرض أجهزة Apple قيودًا مختلفة على هياكل البيانات المتعلقة بـ IPv6، مثل عدد البادئات لكل واجهة.